Kaspersky ha rivelato un attacco alla supply chain che ha compromesso i popolari DAEMON Tools, software di imaging disco per Windows. Una pericolosa backdoor è stata distribuita tramite gli installer ufficiali, segnalando una crescente sofisticazione nelle minacce digitali.

Una minaccia globale e mirata

L'attacco, rilevato l'8 aprile 2026, ha coinvolto migliaia di sistemi globalmente. Gli aggressori hanno preso di mira versioni specifiche del software, infiltrandosi in settori di alto valore come ricerca scientifica, commercio al dettaglio, produzione e istituzioni governative.

Le vittime sono state identificate in nazioni come Russia, Bielorussia e Thailandia. DAEMON Tools è stato usato come vettore per infezioni malware, sfruttando la fiducia nel software firmato digitalmente.

Dettagli tecnici e obiettivo

Kaspersky ha accertato che gli installer compromessi, pur firmati con certificati autentici, avviavano l'attacco già durante l'installazione. Componenti chiave come DTHelper.exe e DTShellHlp.exe sono stati manipolati per attivare un impianto malevolo che stabiliva connessioni con server esterni di comando e controllo, consentendo il download di payload aggiuntivi. Nonostante l'ampia diffusione, la backdoor è stata attivata selettivamente su un numero limitato di host, suggerendo un obiettivo di ciberspionaggio o "big game hunting".

La sofisticazione e la scelta mirata delle vittime indicano una pianificazione dettagliata e l'uso di tecniche avanzate per eludere le difese.

Indagini, attribuzione e prevenzione

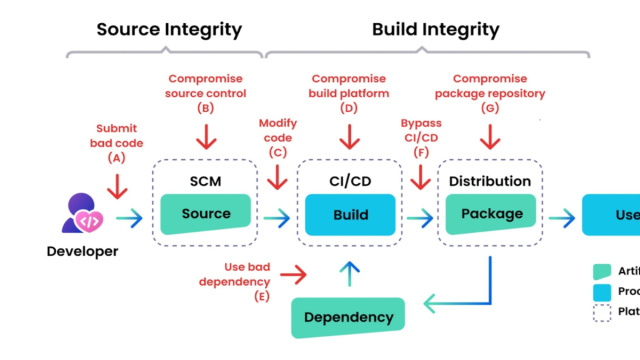

Non è stato ancora attribuito un gruppo specifico. L'analisi dei manufatti digitali suggerisce una possibile origine da attori di lingua cinese. Kaspersky ha notificato l'incidente agli sviluppatori, AVB Disc Soft, che stanno investigando. In risposta, Kaspersky raccomanda diverse pratiche essenziali: l'audit della supply chain del software, protocolli di approvvigionamento rigorosi, l'applicazione del principio del minimo privilegio e il monitoraggio continuo delle infrastrutture. È fondamentale disinstallare il software compromesso e condurre scansioni di sicurezza approfondite per prevenire ulteriori diffusioni del malware.

L'incidente evidenzia l'urgenza per le aziende di rivedere le proprie strategie di sicurezza, adottando un approccio proattivo per assicurare sistemi resilienti contro minacce alla supply chain sempre più subdole e pericolose.