La Cybersecurity and Infrastructure Security Agency (CISA) ha emesso un avviso urgente alle organizzazioni statunitensi, esortandole a rafforzare la sicurezza dei sistemi di gestione degli endpoint. L'allerta segue un'operazione distruttiva contro Stryker, colosso delle tecnologie medicali, dove hacker pro‑Iran hanno usato Microsoft Intune per un mass wipe di decine di migliaia di dispositivi.

L'attacco a Stryker: Intune come strumento di distruzione

Hacker pro‑Iran, noti come "Handala", hanno compromesso l'ambiente Windows di Stryker. Hanno abusato della gestione degli endpoint via Microsoft Intune per cancellare migliaia di dispositivi (telefoni, tablet, computer) con una singola azione remota.

La CISA ha confermato l'attacco, che ha causato gravi interruzioni nelle operazioni globali.

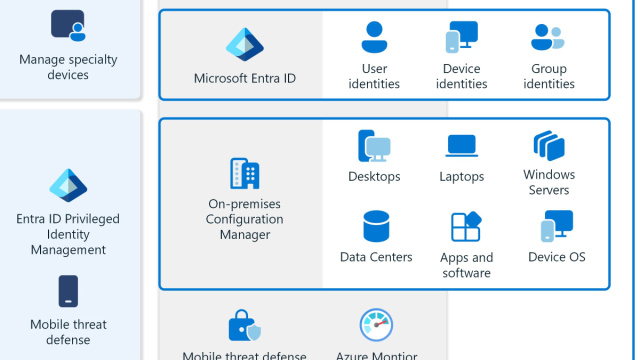

Tra le misure, la CISA suggerisce che modifiche ad alto impatto, come il wipe remoto, richiedano l'approvazione di un secondo amministratore. Ha inoltre sottolineato l'importanza di limitare i privilegi degli account Amministratori (least privilege) e di potenziare l'autenticazione con MFA e policy di accesso condizionato tramite Microsoft Entra ID.

Dimensioni del disastro e implicazioni

L'attacco è stato descritto come uno dei più gravi contro un'azienda del settore medicale. Handala ha rivendicato la cancellazione di circa 200.000 dispositivi e il furto di 50 terabyte di dati, bloccando le operazioni in 79 paesi.

Stryker ha confermato che i dispositivi medici restano operativi, ma i sistemi di supply chain, ordinazione e spedizione sono offline, senza tempistiche di ripristino.

Intune: il tallone d'Achille inatteso

Nessun malware sofisticato è stato rilevato; l'attacco ha sfruttato un uso improprio delle funzionalità legittime di Intune. Un account amministrativo compromesso ha consentito la creazione di un nuovo account Global Administrator, usato per avviare il comando di wipe su circa 80.000 dispositivi in poche ore. Questo evidenzia una grave lacuna nella governance: i processi automatizzati di cancellazione dovrebbero prevedere controlli come approvazioni multiple, alert automatici o ritardi configurabili, ma Intune non offre guardrail nativi sufficienti.

Nuove linee guida CISA e protezione MDM

La CISA raccomanda di trattare i sistemi di Mobile Device Management (MDM) come asset critici di livello Tier 0. Tradizionalmente, i team di sicurezza si sono focalizzati sull'infrastruttura identitaria o sulle reti, trascurando il potere centralizzato del MDM. Un suo abuso può compromettere l'intero parco dispositivi in un solo gesto, rendendo il recupero impossibile senza backup offline robusti e piani di ripristino rapidi.

Le best practice emergenti includono l'attivazione di Microsoft Entra PIM (Privileged Identity Management) per account Intune time-bound e soggetti ad approvazione, la definizione di soglie per wipe massivi, la revisioneperiodica dei privilegi e la creazione di playbook specifici per attacchi wiper anziché ransomware.

Strategia Zero Trust e amministrazione interna

L'incidente Stryker dimostra che la fiducia implicita negli amministratori non è più sufficiente. È indispensabile adottare un modello Zero Trust anche per la gestione dei dispositivi. Ogni accesso e comando distruttivo deve essere verificato, autenticato e limitato al minimo necessario. CIO e CISO devono rivalutare la fiducia nei sistemi MDM, riconoscendoli come leve primarie di difesa.

Per mitigare attacchi simili, le aziende devono consolidare infrastrutture offline per recuperi rapidi, garantendo operatività anche in caso di blackout massivi.

Il caso Stryker è un campanello d'allarme per il mondo enterprise. Se un fornitore di grandi dimensioni viene messo in ginocchio sfruttando uno strumento legittimo, nessuna organizzazione è immune.

La protezione di Microsoft Intune deve diventare una priorità assoluta per CIO, CISO e team di sicurezza, per salvaguardare dati, continuità operativa e la fiducia in un'infrastruttura finora considerata sicura.